一種基于SASI的輕量級RFID雙向認證協議

1 概述

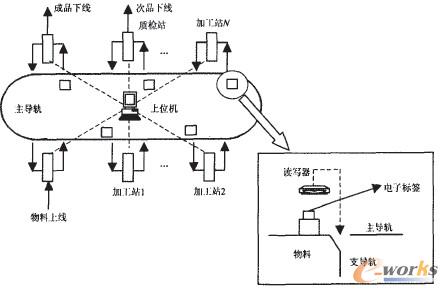

RFID作為一種新型的自動識別技術,可以同時對多個物體進行識別,識別過程使用無線射頻,不需要激光或外部材料透明,因此可以透過外部材料對物體進行識別[1]。RFID具有無需直接與被識別物體進行接觸和人工干預、數據存儲量大、操作簡單方便等優點,被廣泛應用于停車場管理系統、汽車或火車等的交通監控系統、高速公路自動收費系統、物流管理系統、安全出入檢測、流水線生產自動化、動物管理、倉庫存儲管理、車輛防盜等應用領域的數據收集和處理。隨著RFID的廣泛應用,因為其具有的強大標簽追蹤能力,用戶的信息隱私問題及信息交互時的數據認證問題成為了系統主要的安全問題[2]。所謂信息隱私問題是指閱讀器不用通過安全認證就能讀取標簽內容,從而造成標簽被非法跟蹤及信息泄露;數據認證問題指的是讀寫器在讀取標簽數據時,不需要通過認證,從而造成標簽數據被復制或篡改等安全問題[3]。

2 RFID系統的安全需求分析

設計RFID標簽應用方案時應注意保護消費者隱私,從解決ID泄漏,ID追蹤、信息推斷、信息回溯等問題著手。因此RFID系統安全的需求如下[4]:

1)訪問授權:即標簽對讀寫器進行認證。

2)標簽認證:即讀寫器對標簽進行認證,標簽和讀寫器之間的雙向認證。

3)標簽的匿名性:標簽用戶的真實身份等信息要經過加密,以保證通信過程中隱私信息的機密性。

4)前向安全性:即使攻擊者攻破某個標簽獲得了它當前時刻t2的狀態,該攻擊者也無法將該狀態與之前任意時刻tl(tl 5)后向(反向)安全性與標簽所有權轉移:標簽在時刻tl的秘密信息不足以用來在時刻t2(t2>t1)識別認證該標簽(抵抗重放攻擊)。若一個安全協議能夠實現后向安全性,那么所有權轉移就有了保證。每次發送的身份信息需要不斷變化,且變化后的值不能由變化前的值推導出。

6)拒絕服務攻擊:可以使標簽與讀寫器的密鑰、假名變化不同步,導致讀寫器不能讀標簽。也可以Kill標簽,使標簽實效。還可以通過對合法標簽廣播大量的訪問請求,使得標簽無法對合法讀寫器的訪問進行響應,或者反過來對讀寫器廣播大量標簽信息。

7)可用性:RFID系統在受到各種攻擊后無法正常工作。例如去同步化攻擊導致標簽和后臺數據庫存儲信息不匹配而導致合法標簽失效。

3 SASI協議

SASI協議((Strong Authentication and Strong Integrity,簡稱SASI協議) [5] 使用簡單的邏輯運算(與、異或和移位操作),取代了復雜的運算,實現了系統的輕量級;并在讀標簽時更新假名IDS、K1和K2,從而使其前向和反向安全性得到提高,SASI協議是輕量級RFID認證協議中安全性最高的一個,是輕量級認證協議研究的一個里程碑。協議在初始化中, 規定Reader和Tag共享假名IDS和密鑰K1、K2。圖1描述了SASI協議的認證過程。

根據A、B,計算n1,n2

SASI協議使用簡單的邏輯運算,實現了系統的輕量級;并在讀標簽時更新假名IDS和K1、K2,從而使其前向和反向安全性得到提高,SASI協議是輕量級RFID認證協議中安全性最高的一個,是輕量級認證協議研究的一個里程碑。

但實質上對SASI協議,可以進行拒絕服務攻擊,思路是針對其在讀標簽時更新假名IDS和K1、K2,設法使閱讀器后臺數據庫中的當前IDS與標簽中的IDS不一致,使標簽被攻擊后不再能被讀取。并且有相關研究表明,SASI協議也無法抵抗代數攻擊[6]。還有,通過簡單重放,也能實現對閱讀器進行攻擊,使其無法正確閱讀移動中的標簽。

4 基于SASI的改進的輕量級RFID雙向認證協議

4.1 初始化

1)標簽中存放KID和ID,每個標簽都有屬于自己的唯一的KID和ID。

2)讀寫器中存放(KID,ID)列表,該列表存放在后臺數據庫中,因為讀寫器和后臺管理系統之間的通信是安全通路,對于兩者之間的通信,不再另外描述。

3)讀寫器的偽隨機數生成能力強。

4)讀寫器與所有標簽有共享密鑰K,存放在后臺數據庫中。

5)Rot函數

Rot(x,y):該函數是一個非線性函數,是指將的值循環左移(y mod N)位。在設計的輕量級RFID雙向認證協議中,N的值為96。

6) MIXBITS函數

M1XBITS(x,y):此函數也是一個非線性函數,采用右位移操作(>>),執行的操作如下:

4.2 協議的具體流程

新設計的安全認證協議的具體流程如圖2所示,其具體認證過程如下:

1)首先在標簽進入讀寫器的通信范圍內時,讀寫器發送請求Query給標簽。

2)標簽收到Query后,隨即生成一個隨機數Rt1,并將其發送給讀寫器。 3)讀寫器收到Rt1后,自身生成一個隨機數Rr,計算n=MIXBITS(Rt1 ,Rr),然后用共享密鑰K計算A=Rot(K⊕n,K)和B=Rr⊕K,最后讀寫器把數據A‖B發送給標簽。

4)標簽收到A‖B后,先自己計算Rr = B⊕K,n′=MIXBITS(Rt1 ,Rr),A′=Rot(K⊕n,K),若A′=A,則說明標簽完成了對讀寫器的認證,認為它是合法的;若不相等,則認為是非法讀寫器,通信終止。

5)標簽生成隨機數Rt2,然后計算C=KID⊕Rt2,D=Rot(Rt2,Rr⊕ID),并向讀寫器發送C‖D。

6)讀寫器將C‖D發送給后臺數據庫。

7)后臺數據庫查表(KID,ID),并計算Rt2′= C⊕KIDi,D′=Rot(Rt2′,Rr⊕ID),若存在(KIDi,IDi),滿足D′=D,則完成了標簽的認證,確定對方是合法標簽;否則認為是非法標簽,會話終止。

5 協議的安全性分析

在RFID系統中,認證協議的安全性是設計認證協議時必須首要考慮的因素。下面將研究幾種常見的攻擊方式對新協議的安全性是否具有威脅。

1)標簽對讀寫器的認證:協議使用隨機數Rr,和B=Rr⊕K完成對密鑰K的加密,并用A=Rot(K⊕MIXBITS(Rt1 ,Rr),K) 完成對讀寫器的認證,認證過程是安全可靠的。

2)讀寫器對標簽的認證:在標簽信息中采用了KID和ID。在標簽向讀寫器發送的信息中,KID和ID分別在不同的信息中,而且C與D并無直接關系,攻擊者在得不到(KID,ID)表情況下,是不可能掌握標簽的ID信息。

3)防竊聽攻擊:讀寫器和標簽之間的通信信息都經過了加密,而且各個信息之間的關聯性非常低,竊聽者是無法根據標簽和讀寫器之間的加密信息來獲取標簽中的敏感信息的。

4)防假冒攻擊:在新的協議中,由于標簽產生的隨機數Rt1每次都不相同,因此每次攻擊者偽裝成讀寫器向標簽發送請求時,標簽返回的信息都不相同,攻擊者無法確定這些響應信息來自同一個標簽,即無法對標簽實施跟蹤。同樣的,每次通信的信息都是不相同的,攻擊者無法偽裝成合法讀寫器讀取標簽的敏感信息,該協議可以抵抗假冒攻擊。

5)防重傳攻擊:每次認證過程中,標簽和讀寫器都分別產生新的隨機數密值,攻擊者即使截獲了某一次認證過程中的信息,也是無法重放或偽造新一次認證過程中的信息的。

6)防篡改攻擊:由于不知道認證密鑰,而且該協議在通信過程中使用了MIXBITS和Rot函數對信息進行加密,因此攻擊者是無法將原合法信息篡改成另一條信息的。篡改攻擊只能造成本次協議認證過程失敗,標簽進入初始化狀態,而不會造成錯誤認證,該協議可以抵抗篡改攻擊。

6 結束語

經過學者們的多年研究,RFID技術已取得了巨大的成就,此項技術的應用已成為當今的研究熱點之一。但是RFID系統還沒有得到廣泛應用,其主要原因是由于系統的安全性和硬件成本要求。該文主要是在研究前人成果的基礎上,通過閱讀大量的文獻,針對現有RFID認證協議存在的弊端,提出了一種改進的輕量級的RFID雙向安全認證協議。經過分析證明,該協議能夠實現雙向認證、能夠防止竊聽、假冒、重傳和篡改等非法攻擊,并且簡化了認證過程和運算的復雜度,能夠在低成本標簽中實現。

針對該認證協議,在以后的工作中,會進一步從以下幾個方面進行改進:

1)采用計算量更小的算法,進一步降低標簽的成本。

2)實現并發安全。模擬實現讀寫器同時和多個標簽運行認證協議,全面模擬現實RFID通信環境中的實際情形。

登錄

登錄

注冊

注冊